Die Zwei-Faktor-Authentifizierung (2FA) ist eine der besten Möglichkeiten, um Ihre Online-Konten zusätzlich zu sichern. Dieser Geheimcode verhindert eine ganze Reihe von Hacking-Versuchen, und es ist grossartig, dass ihn heutzutage so viele Menschen nutzen. Allerdings ist es äusserst wichtig, wie Sie diesen Code erhalten. Wenn Sie wie ich lange Zeit SMS verwendet haben, möchte ich Sie um einen grossen Gefallen bitten: Bitte hören Sie damit auf.

Ob Facebook, Amazon oder PayPal – viele von uns entscheiden sich für SMS als Zwei-Faktor-Authentifizierung. SMS wurde jedoch ohne jegliche Sicherheitsvorkehrungen entwickelt und ist daher die schwächste Methode, um diesen wichtigen Code zu erhalten. Sie können sogar einen anderen Authentifizierungsfaktor als SMS-Codes wählen. Lassen Sie uns darüber sprechen.

SMS ist die einfachste Methode, um Ihren Zwei-Faktor-Authentifizierungscode zu erhalten. Aber Einfachheit kann auch bedeuten, dass etwas fehlt.

Ich verstehe den Reiz, SMS als bevorzugte 2FA-Methode zu verwenden – sie ist unvergleichlich bequem. Es muss keine App heruntergeladen, keine Einstellungen vorgenommen und kein technisches Wissen erworben werden. Sie geben einfach Ihre Telefonnummer an und der Code wird Ihnen auf ein Gerät gesendet, das Sie immer bei sich haben. Es ist keine Internetverbindung erforderlich, und selbst ein altes Nicht-Smartphone kann eine SMS empfangen.

Trotz ihrer Bequemlichkeit, Nützlichkeit und Universalität weist die SMS einige Sicherheitslücken auf. Lassen Sie mich nur die beiden grössten nennen, die Ihnen schlaflose Nächte bereiten sollten.

SMS verwendet ein veraltetes Übertragungsprotokoll

Das grösste Problem bei der Verwendung von SMS ist, dass die zugrunde liegende Technologie veraltet ist. Sie kann den modernen Sicherheitsanforderungen einfach nicht gerecht werden, da sie ein altes Übertragungsprotokoll namens Signaling System No. 7 (SS7) verwendet, das in den späten 1970er und 1980er Jahren entwickelt wurde. Es ist leichter auszunutzen, da es zu einer Zeit entwickelt wurde, als der Zugang noch begrenzt war und alle Nutzer vertrauenswürdig waren.

Das Hauptproblem von SS7 ist das Fehlen einer kryptografischen Authentifizierung. Einfach ausgedrückt geht das Protokoll davon aus, dass jede Nachricht in seinem Signalisierungsnetzwerk aus einer legitimen Quelle stammt, was bedeutet, dass ein Hacker, der Zugriff darauf erhält – in der Regel über einen schlecht gesicherten Netzbetreiber –, böswillige Befehle übertragen kann, um Nachrichten zu verfolgen, sich als jemand anderes auszugeben und Nachrichten abzufangen.

Es kommt noch schlimmer. Dem SS7-Protokoll fehlt die End-to-End-Verschlüsselung, die wir in Apps wie WhatsApp und iMessage als selbstverständlich ansehen. SMS-Nachrichten werden als Klartext übertragen, was bedeutet, dass Hacker Nachrichten mit dem 2FA-Code abfangen und leicht lesen können, da sie nicht verschlüsselt sind.

Neben dem Inhalt der Nachricht haben die Hacker auch Zugriff auf die Metadaten. Das bedeutet, dass sie andere Informationen wie Telefonnummern, Standort und Geräteinformationen sehen können, die den Nachrichten beigefügt sind.

SIM-Swapping ist eine wachsende Bedrohung

Heutzutage müssen Hacker nicht einmal mehr Zugriff auf das Signalisierungsnetzwerk erhalten, um Ihr Konto zu hacken. Sie können eine der schwächsten Stellen in jeder Sicherheitskette ausnutzen – den Menschen. Hacker können Phishing einsetzen, um Ihren Mobilfunkanbieter dazu zu bringen, Ihre Telefonnummer auf eine SIM-Karte zu übertragen, die ihnen gehört. Anschliessend können sie die für Sie bestimmten Zwei-Faktor-Authentifizierungscodes empfangen und so auf Ihre Konten zugreifen.

Ein Smartphone, auf dem eine fehlgeschlagene eSIM-Aktivierung angezeigt wird, gekennzeichnet durch Warnsymbole, die das Gerät umgeben.

Wie gross ist die Gefahr durch SIM-Swapping? Laut einem Bericht von TransUnion betrachten rund 27 % der Führungskräfte in der Telekommunikationsbranche in den USA SIM-Swapping als die grösste neue Gefahr im Bereich Telekommunikationsbetrug. Tatsächlich lag SIM-Swapping jedoch nur an zweiter Stelle, während synthetischer Identitätsbetrug (30 %) den ersten Platz und Gerätediebstahl (20 %) den dritten Platz belegten.

Andere Authentifizierungsfaktoren neben SMS

Ein weiteres Problem mit SMS, das ich eher als störend empfinde als als Sicherheitslücke, ist, dass es gerade dann versagen kann, wenn man es am dringendsten braucht. Ich erinnere mich, dass ich versucht habe, mich auf einem anderen Gerät in mein Amazon-Konto einzuloggen, und als ich den Code per SMS anforderte, kam er nie an. Manchmal kommt der Code nach einer erneuten Anfrage doch noch an, aber nach wiederholten Fehlversuchen bin ich zu dem Schluss gekommen, dass SMS für den Empfang von 2FA-Codes nicht zuverlässig genug ist. Ähnliche Probleme hatte ich auch mit PayPal und Payoneer.

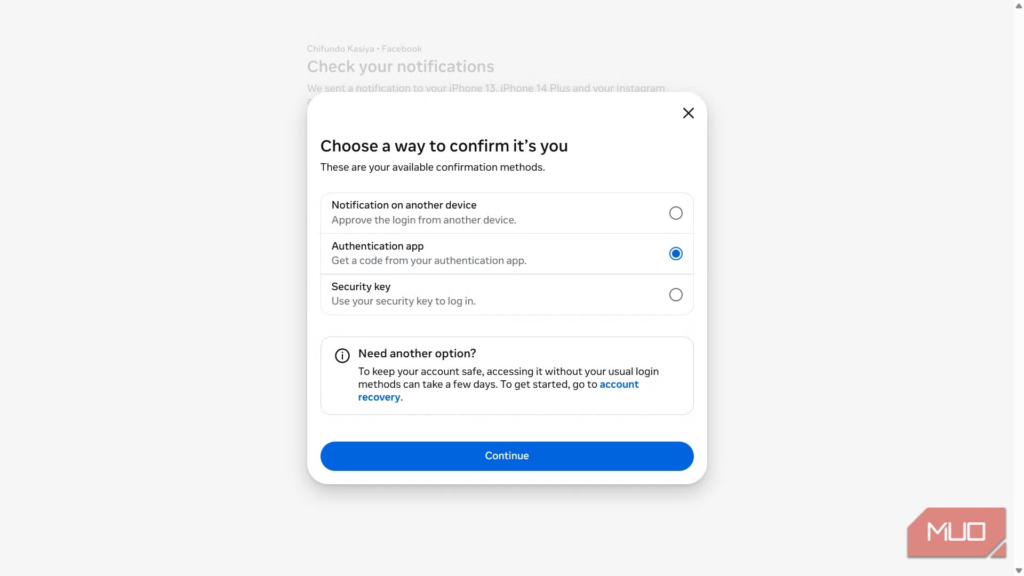

Hier sind sicherere und zuverlässigere Alternativen zu SMS für die Zwei-Faktor-Authentifizierung

Authentifizierungs-Apps: Sie können Google Authenticator, Microsoft Authenticator, Authy oder andere Authentifizierungs-Apps verwenden, die ein TOTP (zeitbasiertes Einmalpasswort) generieren. Dabei handelt es sich um einen temporären, einmalig verwendbaren Code – viele beliebte Konten ermöglichen es Ihnen, Authentifizierungs-Apps mit ihnen zu verknüpfen. Diese Apps setzen den Code alle 30 Sekunden zurück und funktionieren auch ohne Internetzugang. Die Codes sind sicher, da sie lokal generiert werden und nicht über ein Netzwerk gesendet werden.

Passkeys: Sie können auch einen Passkey verwenden, der wie eine digitale Berechtigungsnachweis ist, der auf Ihrem Gerät (z. B. Telefon oder Computer) gespeichert ist. Wenn Sie sich bei einem Konto anmelden, sendet der Server Ihrem Gerät eine Aufforderung, sich mit einem lokal gespeicherten privaten Schlüssel anzumelden. Nach der Signatur überprüft der Server die Signatur mit einem öffentlichen Schlüssel und gewährt Ihnen Zugriff, wenn alles in Ordnung ist. Solange der Hacker also nicht Ihr Telefon physisch stiehlt und die Sicherheitsvorkehrungen (z. B. Passcode, Fingerabdruck oder Gesichtserkennung) umgeht, kann er nicht auf dieses Konto zugreifen.

Sicherheitsschlüssel: Sie können auch einen USB-Stick in einen Sicherheitsschlüssel verwandeln (z. B. YubiKey). Dieser funktioniert genauso wie ein Passkey, aber die Abfrage wird stattdessen mit dem Sicherheitsschlüssel signiert. Auch hier müsste jemand den Sicherheitsschlüssel physisch in die Hände bekommen, um Ihre Konten hacken zu können. Der physische Erwerb des Schlüssels ist sehr riskant, weshalb Hacker überwiegend auf Fernangriffe setzen.

SMS vermittelt ein falsches Gefühl der Sicherheit

Die Verwendung von SMS für die 2FA macht die Menschen selbstgefällig, weil sie tatsächlich glauben, dass sie geschützt sind. Es funktioniert, und das ist alles, was sie wissen müssen. Es ist jedoch ein grosses Sicherheitsrisiko, sich auf eine Technologie zu verlassen, die sich seit den 1970er Jahren nicht weiterentwickelt hat. Wir leben im digitalen Zeitalter, in dem sich Bedrohungen rasant weiterentwickeln und die Sicherheitslücken dieser veralteten Technologie weiter vergrössern. Es ist an der Zeit, auf etwas Besseres umzusteigen.

Quelle: MakeUseof (inklusive Bilder)